技术洞见:OpenClaw WebSocket 无认证升级漏洞深度剖析与验证

- OpenClaw作为轻量型 AI 智能网关框架,被广泛应用于企业内部 API 代理、任务调度等场景。此次披露的WebSocket无认证升级漏洞,属于CVSS 10.0满分高危漏洞,攻击者无需身份验证即可直接接管系统,危害极大。本文从漏洞根源、实战验证、安全加固等方向,复盘漏洞本质与利用流程,并给出针对性的代码修复与防护建议,为企业安全部署使用OpenClaw提供参考。

- 一、事件背景

- OpenClaw 框架核心功能为 API 代理、任务调度与 AI 交互,此次曝光的满分 0Day 漏洞,核心问题在于 WebSocket 通信通道未做有效鉴权,导致攻击者可通过未授权连接获取系统控制权。该漏洞于 2026 年 3 月被披露,获 OpenClaw 创始人 Peter 官方邮件确认,已同步报送至国家信息安全漏洞共享平台(CNVD)。

- 漏洞评定为 CVSS 10.0 满分级别,影响 OpenClaw 全系列主流版本,互联网上可探测到大量暴露实例。漏洞利用成功后,攻击者可篡改系统配置、窃取业务凭证,甚至横向渗透至内网其他业务系统。

- 二、漏洞根源分析

- 通过对 OpenClaw 受影响版本进行代码审计 + 逻辑追踪,结合漏洞公开披露的细节,定位到该 WebSocket无认证升级漏洞的本质是“访问控制缺失”,核心源于架构设计缺陷、代码逻辑漏洞及安全思想缺失,下面对其进行详细分析。

- 2.1 漏洞本质

- 该漏洞属于典型的访问控制缺失类高危漏洞,本质是 WebSocket 通道独立于 HTTP 鉴权体系,形成“权限旁路”,导致未授权攻击者可直接通过 WebSocket 连接接管系统。根据 OpenClaw 官方披露的信息,该漏洞属于“原生设计缺陷”,并非后期迭代引入,所有未升级至 2026.3.22 及以上版本的实例,均存在极高安全风险。

- -> 受影响版本:所有早于 2026.3.22 的 OpenClaw 版本,包含 2026.3.22-beta.1、2026.3.21、2026.3.20 及更早所有迭代版本,覆盖该框架上线以来的绝大多数部署实例。

- -> 安全修复版本:≥ 2026.3.22 版本(OpenClaw 官方于2026年3月22日紧急发布,已完整修复 WebSocket 鉴权逻辑,封堵漏洞)。

- 2.2 核心根源:架构设计与代码逻辑双重缺陷

- 漏洞的核心根源是 OpenClaw 框架的架构设计不合理,搭配代码逻辑的致命漏洞,导致 WebSocket 通道完全处于“无认证”状态,具体体现在两个层面。

- 1)架构设计缺陷:双通道鉴权割裂

- OpenClaw 整体分为 HTTP API 和 WebSocket 长连接两层接口,但两者鉴权体系完全独立,形成天然的权限旁路。

- -> HTTP API:用于配置管理、前端页面访问,启用了 Token / Session 校验,属于正常鉴权逻辑,可有效拦截未授权访问;

- -> WebSocket 长连接:用于实时指令下发、任务状态推送、AI 交互,未复用 HTTP 鉴权体系,甚至未做任何身份校验,成为攻击者绕过鉴权的核心入口。

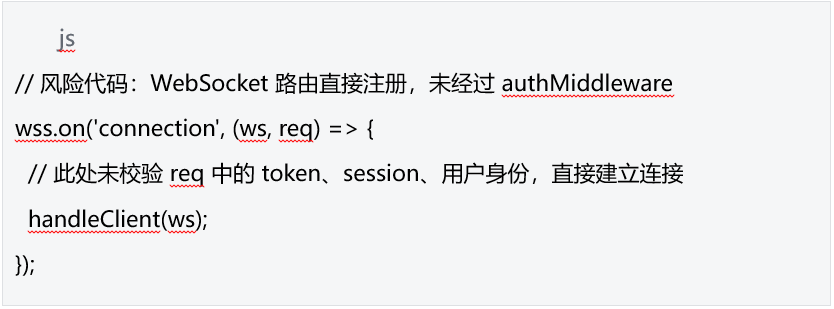

- 2)代码逻辑漏洞:无鉴权+无隔离

- 架构缺陷的基础上,代码层面的两个致命逻辑,进一步放大了漏洞危害,具体可通过关键代码片段验证。

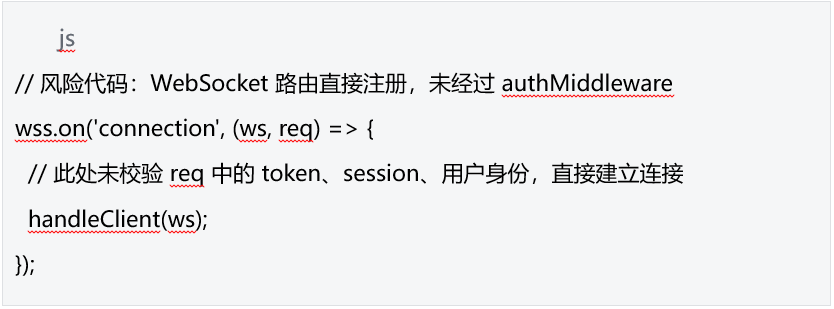

- 一是 WebSocket 路由注册未绑定鉴权中间件,直接放行所有连接,这是漏洞利用的核心入口:

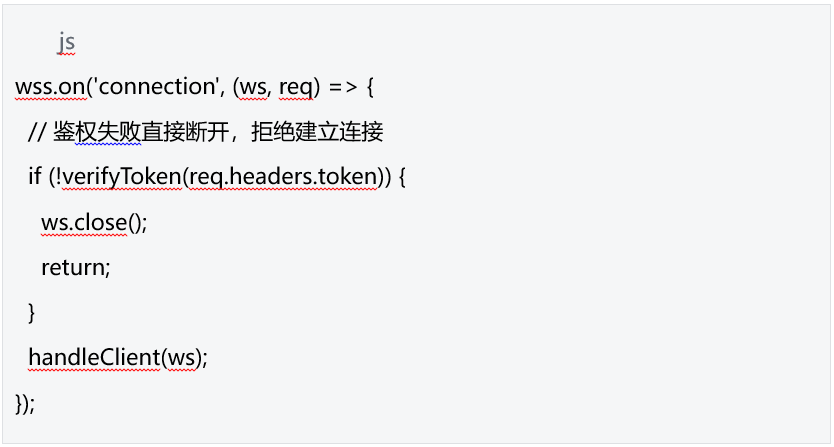

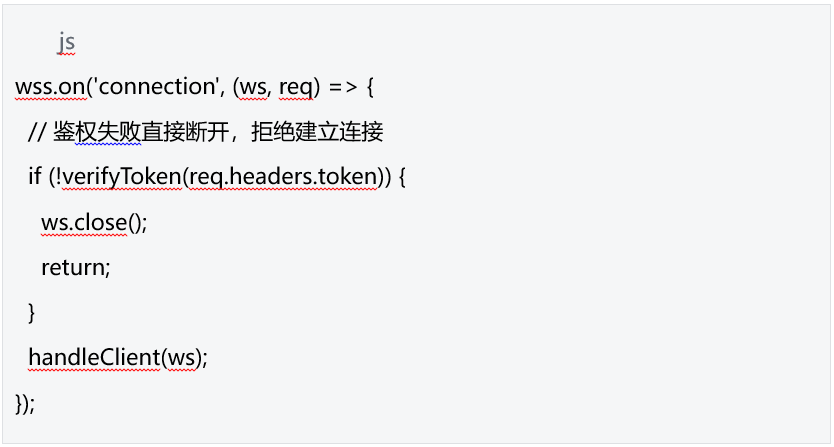

- 正常安全代码应增加鉴权逻辑,鉴权失败直接断开连接,参考如下:

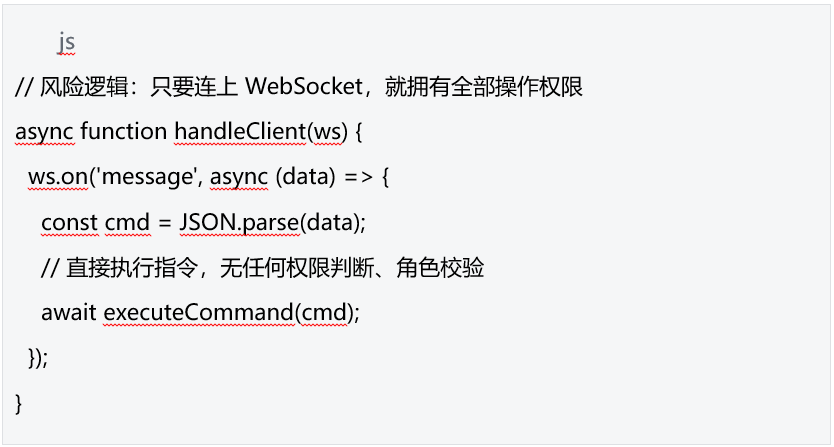

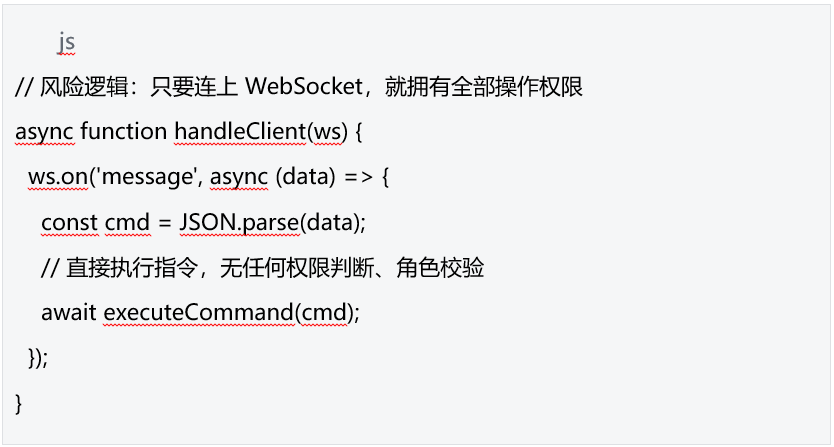

- 二是会话上下文无隔离,权限完全放开:系统全局共享一个指令执行上下文,未区分“管理员连接”和“普通客户端连接”,任何成功建立 WebSocket 连接的对象,都被默认信任为“可信内部调用方”,直接拥有全部操作权限。

- 上述架构与代码层面的双重缺陷,不仅导致攻击者可绕过 HTTP 鉴权环节,直接通过 WebSocket 通道获取系统控制权,还使漏洞同时具备“垂直权限绕过”(普通用户可执行管理员操作)和“水平权限绕过”(可访问其他用户的任务与配置)的双重危害,也是该漏洞被评定为 CVSS 10.0 满分漏洞的核心原因。

- 2.3 风险延伸:敏感操作未做二次鉴权

- 架构与代码的缺陷,直接导致系统中大量敏感操作可被未授权调用——通过代码审计梳理发现,多个高危操作函数均未判断调用者身份,成为漏洞利用的关键抓手,也是根源缺陷的直接体现,具体包括:

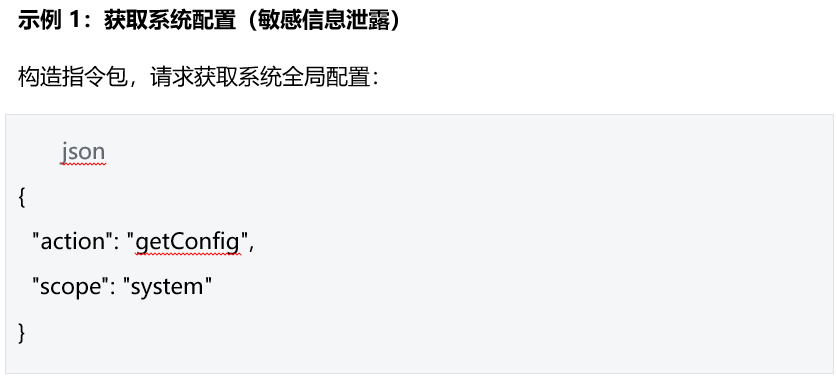

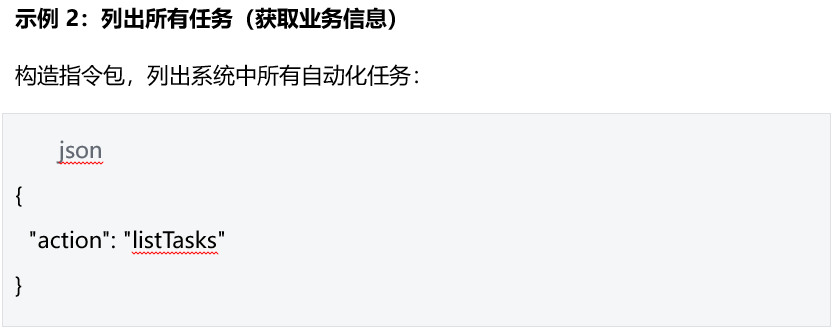

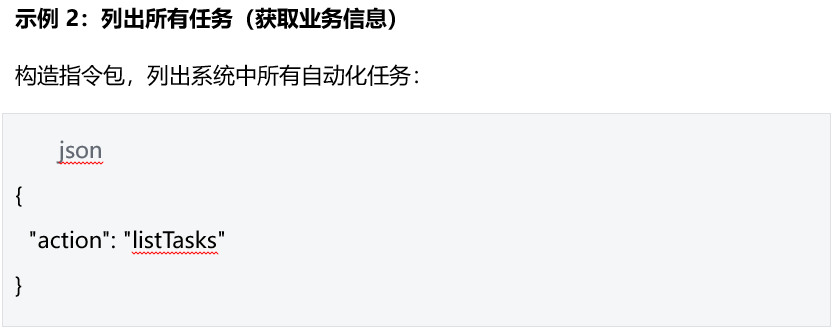

- -> listTasks:列出所有自动化任务,可获取内网业务流程信息;

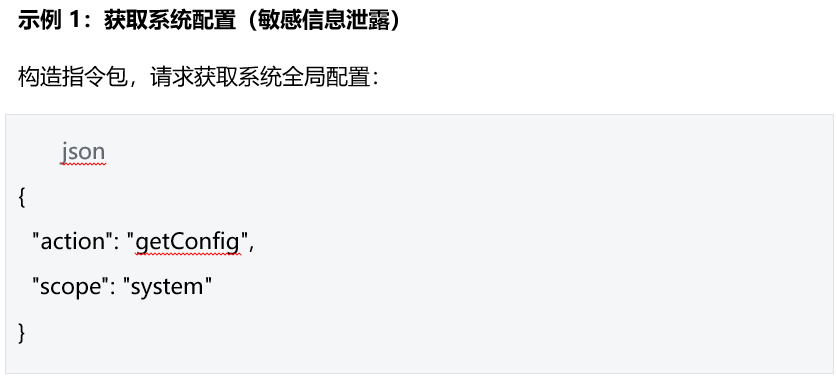

- -> getConfig:获取系统配置,包含数据库连接串、Redis 密码、第三方 API Key、云厂商 AccessKey 等敏感信息;

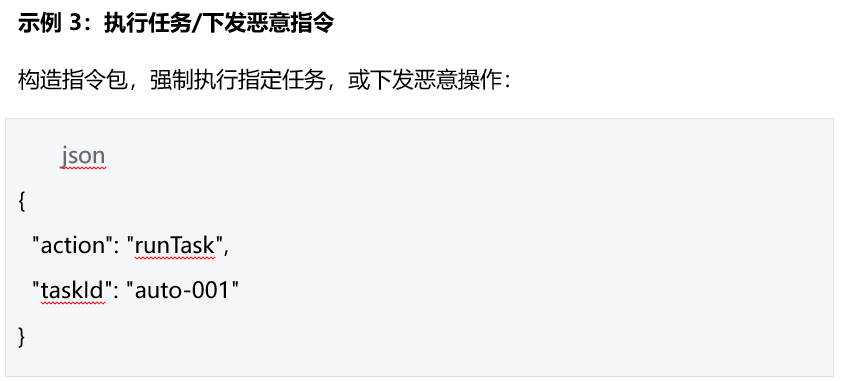

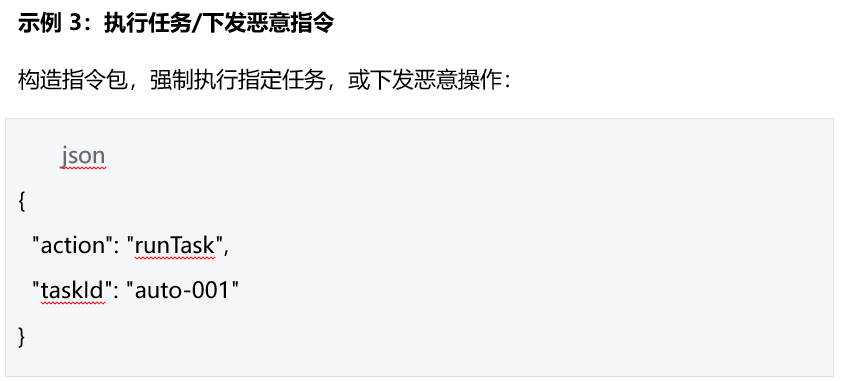

- -> runTask:强制执行任意任务,可篡改业务数据、触发恶意操作;

- -> addUser:创建管理员账号,实现权限持久化控制;

- -> execShell:部分早期版本可通过该指令间接触发系统命令执行,实现内网横向渗透。

- 这些未做二次鉴权的敏感操作,并非独立漏洞,而是架构与代码缺陷的延伸,进一步降低了漏洞利用难度,扩大了危害范围。

- 2.4 漏洞总结

- 综合上述分析,结合漏洞公开分析报告与我们的源代码审计实践,该 WebSocket无认证升级漏洞的根本原因可归纳为4点,层层递进、逻辑闭环。

- 1)通信通道安全设计缺失:HTTP 与 WebSocket 鉴权体系割裂,未实现鉴权逻辑复用,形成天然权限旁路,这是漏洞产生的架构基础;

- 2)代码逻辑校验缺失:WebSocket 路由未绑定鉴权中间件、会话上下文无隔离,直接放行所有连接并赋予最高权限,这是漏洞可被利用的核心关键;

- 3)权限控制未收口:敏感操作散落在各处,无统一权限中间件管控,未做二次鉴权,进一步放大漏洞危害,降低利用难度;

- 4)安全设计思想缺失:默认信任长连接流量,将 WebSocket 当作内网可信流量,未践行最小权限原则,连接即赋予最高权限,从根源上埋下安全隐患。

- 这类问题在 APP 后端、小程序网关、物联网平台、低代码平台中极其常见,也是我们源代码审计服务重点覆盖的风险点。其中,APP 后端因广泛依赖 WebSocket 实现消息推送、实时交互等功能,更容易出现“只连不验”的同类漏洞,且移动端与服务端权限不一致、敏感数据通过长连接明文传输等问题,会进一步放大安全风险,需在源代码审计和安全渗透测试中重点关注。

- 三、漏洞验证实战

- 以下操作为授权渗透测试下的标准利用路径,结合漏洞公开披露的利用细节,完整还原攻击者从外部探测到系统接管的全流程,实现对漏洞的有效验证。

- 3.1 资产探测:识别 OpenClaw 实例

- 渗透第一步是识别目标是否部署 OpenClaw,结合漏洞公开的指纹特征,可快速定位受影响资产。

- -> 常见端口:18080 / 18081 / 28080 / 8080(OpenClaw 默认部署端口);

- -> 关键访问路径:/ws、/socket、/api/ws(WebSocket 连接入口);

- -> 指纹特征:HTTP 响应头返回 server: OpenClaw;WebSocket 握手包携带 agent-gateway 标识;

- -> 探测工具:可使用 nuclei 自定义模板、Burp Suite 插件,或 wscat 手动探测,快速批量识别公网暴露实例。

- 延伸提示:若目标关联 APP 后端业务,其 WebSocket 接口的未授权访问风险会直接传导至移动应用端,导致用户信息泄露、业务被篡改。

- 3.2 建立未授权 WebSocket 连接

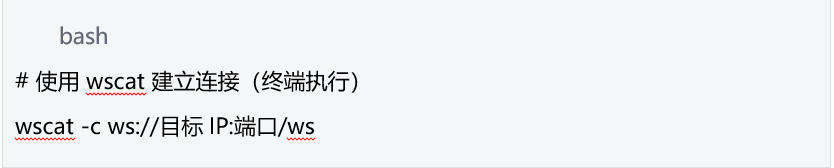

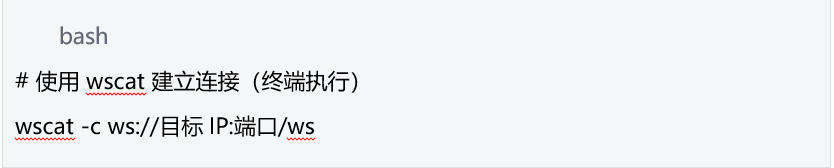

- 针对受影响版本(< 2026.3.22),可使用 wscat、浏览器开发者工具或 Burp Suite 直接建立 WebSocket 连接,无需携带任何身份凭证:

- 漏洞关键:不需要携带 Token、Cookie、Authorization 头,即可完成握手,服务端返回 101 Switching Protocols(连接成功);而安全版本(≥ 2026.3.22)会校验 Token,未携带凭证时直接返回 401 Unauthorized(鉴权失败),拒绝建立连接。若目标为 APP 后端关联的 OpenClaw 实例,该连接成功后可直接绕过 APP 客户端限制,调用后端高危接口。

- 3.3 构造指令包,执行未授权操作

- 连接成功后,客户端发送标准 JSON 指令,服务端会直接信任并执行(无任何权限校验),结合漏洞公开披露的指令格式,以下为典型利用场景,可有效验证漏洞危害性:

- 3.4 横向渗透扩展

- 拿到系统配置与敏感密钥后,可通过渗透测试进一步横向扩展,突破内网边界,包括但不限于以下方式。

- -> 利用数据库连接串,直接连接目标内网数据库,窃取业务数据、用户信息,若关联 APP 业务,可获取 APP 用户核心数据。

- -> 使用云厂商 AccessKey/SecretKey,访问对象存储、云服务器等资源,扩大攻击范围。

- -> 调用内网其他微服务 API(无需再次鉴权),接管更多业务系统,包括 APP 后端关联服务。

- -> 以 OpenClaw 网关为跳板,扫描内网其他资产,寻找更多可利用漏洞,实现全网渗透。

- 3.5 漏洞验证总结

- 该漏洞属于典型的“入口级高危漏洞”,一次突破即可获得内网控制权,且利用难度极低,攻击者无需专业技术,仅需简单构造指令即可完成攻击,这也是该漏洞被紧急披露、提醒用户修复的核心原因。对于关联 APP 业务的实例,漏洞利用会直接导致 APP 后端沦陷,用户数据泄露,危害进一步扩大。

- -> 利用难度:极低(无需登录、无需社工、无需构造复杂利用代码)。

- -> 利用条件:目标部署 OpenClaw 版本 < 2026.3.22,且 WebSocket 端口暴露公网。

- -> 危害等级:超临界(直接系统接管、敏感信息泄露、内网沦陷,关联 APP 业务时会导致移动端安全风险)。

- -> 威胁形态:可批量自动化攻击,攻击者可编写脚本,批量扫描、利用公网暴露实例。

- 四、安全加固与修复建议

- 结合漏洞公开的修复建议及最佳实践经验,可采取“紧急修复 + 长期防御”的双重方案,快速封堵风险。

- 4.1 紧急修复方案

- -> 升级至安全版本:将 OpenClaw 升级至 2026.3.22 及以上版本,官方已在该版本中修复 WebSocket 鉴权逻辑,彻底封堵漏洞;

- -> 临时加固(无法立即升级时):在 WebSocket 连接前增加 Token 校验,复用 HTTP 鉴权中间件,鉴权失败直接断开连接,尤其针对关联 APP 后端的实例,需同步校验 APP 端传入的身份凭证;

- -> 增加权限二次校验:每条指令执行前,增加角色、权限判断,禁止未授权用户调用高危操作;

- -> 隔离会话上下文:为每个 WebSocket 连接分配独立上下文,禁止全局共享,避免权限扩散;

- -> 开启操作审计日志:对敏感操作、WebSocket 连接、指令执行进行详细日志记录,便于及时发现异常攻击行为,针对 APP 关联场景,需额外记录移动端接口调用日志。

- 4.2 长期防御建议

- -> 最小权限原则:任何连接默认不信任,默认分配最低权限,仅在需要时提升权限,从架构上减少漏洞危害范围,尤其针对 APP 后端关联的网关,需严格划分移动端与服务端的权限边界。

- -> 源代码审计:重点覆盖长连接(WebSocket)、消息队列、事件总线、异步接口等环节,提前发现鉴权缺失、权限放开等问题,尤其关注 APP 后端关联的网关接口;

- -> 安全渗透测试:模拟攻击者从外部未授权角度,对 AI 网关、APP 后端、内网系统进行全链路测试,验证防御体系有效性;

- -> APP 安全评估:对移动端与网关联动逻辑、WebSocket 通信安全、接口权限控制做深度测试,避免同类漏洞在 APP 场景复现;

- -> 漏洞应急响应:关注 CNVD 等官方渠道的漏洞披露信息,及时获取漏洞信息,快速完成修复与排查。